Por Chris Palm, Director de Comunicaciones Corporativas de Intel Security.

El reciente Informe de Amenazas de McAfee Labs: Diciembre de 2016, ilustra cómo los atacantes están creando malware difícil de detectar infectando código legítimo con troyanos, y aprovechando esa legitimidad para que permanezcan ocultos tanto tiempo como sea posible. El autor, Craig Schmugar de McAfee Labs, también recomienda políticas y procedimientos que le ayudarán a protegerse contra este tipo de ataques. El siguiente es un extracto del artículo sobre el importante tema de Schmugar.

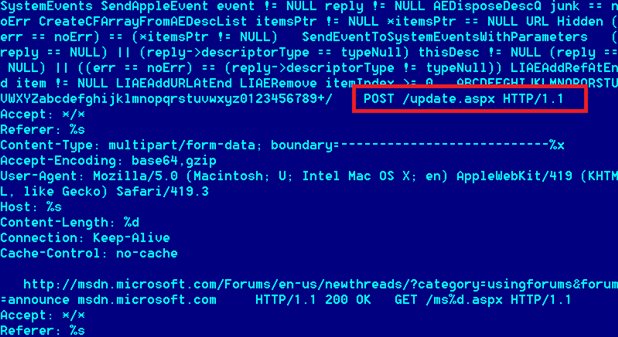

El concepto de acceso por puerta trasera es algo que ha sido codiciado por los autores de malware, espías y estados-nación durante décadas. Las tácticas para lograr estas metas varían desde persuadir a las víctimas a través de técnicas de ingeniería social para que entreguen las llaves a sus dispositivos e interceptar hardware en la cadena de suministro, hasta insertar puertas traseras para obtener acceso remoto. Sin embargo, el método más común es a través del despliegue de software troyano.

La mayoría de las aplicaciones maliciosas hoy sirven con un propósito, dar lucro a los maleantes, sometiendo a sus víctimas a ataques. Los objetivos tácticos de esos crímenes son generalmente llegar al blanco, establecer una presencia, y persistir por un período de tiempo prolongado. Para lograr sus objetivos, los atacantes atraen a las víctimas a través de la ingeniería social o interceptan su uso de equipo cotidiano, la mayoría de las veces a través de la explotación de vulnerabilidades. En cualquier caso, la meta es que los desafortunados que se cruzan con código malicioso no se den cuenta.

Mientras más tiempo pasen inadvertidos los ataques, mayor será la recompensa. Con este fin, los atacantes son cada vez más sofisticados generando creaciones duraderas y completamente indetectables. Mientras más auténtica parezca una porción de código, más probablemente se pasará por alto. Este es el principal factor impulsor de una tendencia creciente de «Troyanizar» las aplicaciones legítimas, que son inyectadas con código malicioso que no se replica.

El uso indebido de aplicaciones respetables brinda a los atacantes diversos beneficios. Las cargas son ocultas detrás de una marca reconocible, contribuyendo a la impresión de legitimidad y ayudando a garantizar que determinados usuarios muerdan el anzuelo. Este reconocimiento de la marca continúa después de que un sistema ha sido puesto en riesgo, mediante directorios, archivos, procesos, y nombres de clave de registro y atributos reconocibles. Estos elementos pueden proporcionar cobertura durante análisis de seguridad y análisis forenses, con propiedades reconocibles que se mezclan con cientos o incluso miles de programas conocidos.

Otro beneficio es la persistencia integrada, o un método de reinicio de código que anteriormente estaba terminado. La persistencia de malware cae en una de dos categorías: auto-persistencia, que involucra la instalación de ganchos de arranque para soportar reinicios; y persistencia de acompañamiento, que aprovecha los ganchos de arranque existentes para cargar automáticamente antes, durante o después de otras aplicaciones deseadas. Cada cambio de sistema realizado por código malicioso es un indicador de la puesta en riesgo. Así que mientras menor sea el número de cambios, menor será la superficie de detección. El troyanizar aplicaciones legítimas proporciona persistencia gratuita; el método natural del software de inicio es todo lo que se necesita para cargar código malicioso. De hecho, si el programa se ejecuta manualmente de manera periódica, entonces la persistencia es auto-perpetuada por las propias víctimas.